Chemia sur Steam dissimule les logiciels malveillants dans les mises à jour de jeux

Un mystérieux jeu Steam appelé Chemia est utilisé pour diffuser discrètement des logiciels malveillants via ses mises à jour, selon des chercheurs. Disponible uniquement en accès anticipé sur demande, le jeu est lié à un groupe de hackers connu. Il s'agit du troisième incident connu d'infection de la plateforme par un logiciel malveillant. Avec des captures d'écran peu convaincantes, l'absence de présence publique des développeurs et un exécutable furtif dissimulé dans ses fichiers, Chemia ressemble davantage à un appât qu'à un jeu de survie indépendant. Bien que Valve n'ait pas encore réagi publiquement, la manière dont cet incident et les précédents se sont déroulés montre que les défenses actuelles de Steam ne parviennent pas à empêcher les jeux malveillants d'entrer sur la plateforme.

Les chercheurs en cybersécurité de Prodaft affirment que l'affaire Chemia ne se limite pas à des développeurs peu scrupuleux. Selon leur rapport, le jeu est utilisé par un groupe de hackers connu sous le nom de Larva-208 (également connu sous le nom d'EncryptHub). Ce groupe aurait injecté deux types de malwares connus dans le jeu : Fickle Stealer et HijackLoader. Ces malwares se déclenchent lorsque les utilisateurs téléchargent et lancent le jeu, fonctionnant en parallèle avec le logiciel lui-même. Bien que Chemia soit verrouillé par un système d'accès basé sur des requêtes, il est toujours disponible sur Steam.

« Lorsque les utilisateurs téléchargent et lancent le jeu, le logiciel malveillant s'exécute parallèlement à l'application légitime », a écrit Prodaft.

Cette citation, publiée sur le GitHub de Prodaft, était accompagnée d'une analyse de ce qui se passe réellement dans les fichiers du jeu. Les chercheurs affirment que le 22 juillet, les pirates ont ajouté un fichier appelé

CVKRUTNP.exe

dans la version de Chemia. Ce fichier fonctionne comme un HijackLoader et son rôle est d'introduire discrètement davantage de logiciels malveillants, comme Vidar, conçu pour voler les informations personnelles et les données de navigation des utilisateurs infectés.

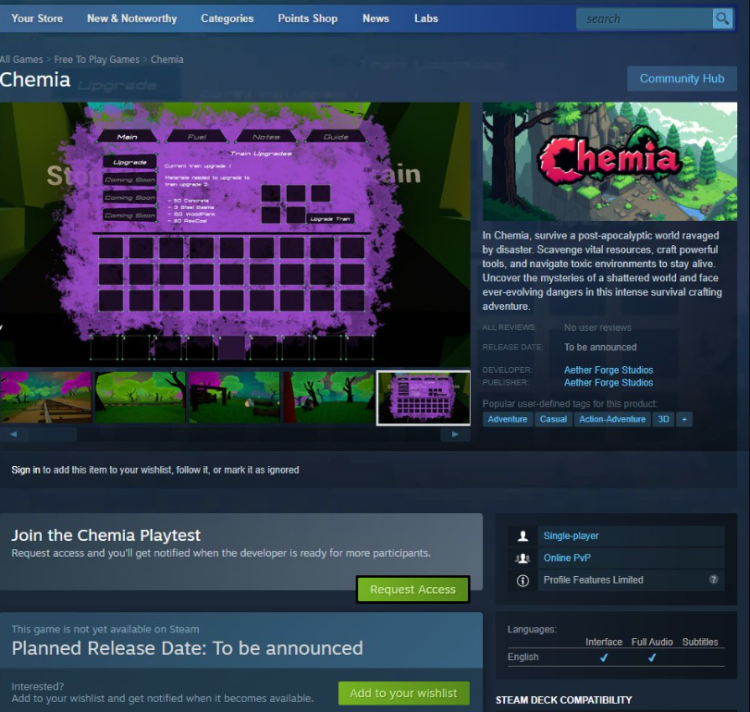

Chemia serait l'œuvre d'« Aether Forge Studios », un développeur qui ne possède ni site web ni présence en ligne. La fiche Steam elle-même est vague, décrivant Chemia comme un jeu de survie et d'artisanat. Mais les seuls visuels disponibles montrent des décors génériques et faciles à utiliser : pas de personnages, pas d'interface utilisateur, pas de gameplay. La théorie actuelle est que le jeu a été conçu comme un cheval de Troie, offrant le strict minimum nécessaire pour paraître réel et être référencé sur Steam.

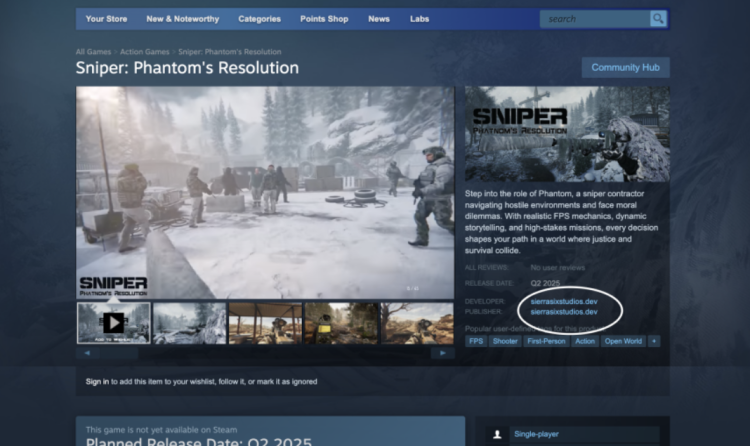

Ce n'est pas la première fois que des pirates informatiques exploitent le système de distribution Steam. En mars, un autre incident concernait un FPS à venir appelé Sniper: Phantom's Resolution. Dans ce cas, le pirate n'avait pas directement intégré le logiciel malveillant à la version Steam. La page du jeu renvoyait vers un site externe proposant une fausse démo. Ce domaine

sierrasixstudios.dev

Il était présenté sur la page officielle, mais les vrais développeurs ne l'avaient pas encore acheté. Un escroc a enregistré le domaine, téléchargé un logiciel malveillant et incité les utilisateurs à le télécharger via des liens de partage de fichiers.

Le studio derrière Sniper: Phantom's Resolution a confirmé s'être retrouvé pris au piège. Un représentant du nom d'Andrew a expliqué l'erreur dans un message Reddit, expliquant que l'équipe prévoyait de créer un véritable site web, mais qu'elle ne s'attendait pas à ce que quelqu'un s'approprie le nom si rapidement. Une fois les fichiers malveillants découverts, Valve a supprimé la page Steam.

Plus tôt cette année, un autre jeu, PirateFi, a également échappé aux protections de Valve. Il s'agissait d'un titre gratuit, téléchargé directement sur Steam, et il contenait également un logiciel malveillant. Le pirate en a fait la promotion sur Telegram, utilisant des messages de bot et même de fausses offres d'emploi pour des postes de « modérateur » afin d'attirer les utilisateurs. On ignore comment PirateFi a réussi à contourner les contrôles de sécurité de Steam, et Valve n'a pas fourni de détails publiquement. Mais le jeu a été retiré du marché dès qu'il a été signalé.

La différence avec Chemia réside dans sa tentative plus directe. Le malware est intégré au jeu et distribué via le système de distribution officiel de Steam. Les pirates n'ont donc pas eu besoin d'un faux site web ni de liens externes : ils ont simplement déployé une mise à jour. La présence du téléchargeur de malware de secours dans les fichiers illustre le fonctionnement de cette configuration : un clic installe le jeu, qui installe ensuite la charge utile, introduisant ainsi encore plus de malwares.

Jusqu'à présent, Valve n'a pas fait de déclaration publique concernant l'affaire Chemia. Le jeu étant disponible uniquement sur demande, il est probable que très peu d'utilisateurs l'aient installé. Mais cette portée limitée ne change rien au fait qu'il s'agit du troisième incident connu lié à un logiciel malveillant impliquant Steam en moins de six mois.

Les trois attaques ont suivi des tactiques légèrement différentes. PirateFi a utilisé des téléchargements internes, Sniper a exploité un lien de domaine externe, et Chemia a diffusé des mises à jour infectées directement sur la plateforme. Cette diversité pose problème pour Valve, car elle montre que les attaquants testent différentes méthodes pour contourner la sécurité de la plateforme.

La liste publique de Prodaft comprend une liste complète des noms de fichiers, des domaines et des signatures de logiciels malveillants liés à Chemia. Ces indicateurs de compromission sont destinés à aider les éditeurs d'antivirus et les administrateurs informatiques à signaler les infections. Cependant, pour les utilisateurs lambda, il n'y a pas grand-chose à faire, si ce n'est éviter les jeux inconnus, en particulier ceux qui nécessitent des requêtes spéciales pour y accéder ou ceux provenant de développeurs non présents en ligne.

Prodaft n'a pas précisé depuis combien de temps Chemia était listé avant l'ajout du malware. Les premiers signes d'une fraude sont apparus avec le fichier « CVKRUTNP.exe » le 22 juillet, mais il se peut que ce ne soit pas la première mise à jour du jeu. Si quelqu'un a installé le jeu plus tôt, il est difficile de savoir s'il a également reçu des versions antérieures du malware. Découvrez également comment Steam lutte contre les jeux pour adultes avec une nouvelle règle vague, abordée dans le texte précédent.

Le problème principal est la confiance. Lorsqu'un jeu apparaît sur Steam, les utilisateurs supposent qu'il a passé une vérification de base. Et le système actuel de Valve ne détecte clairement pas tout. Pour l'instant, le seul véritable filtre réside dans les rapports des utilisateurs et les recherches de tiers comme celles de Prodaft. Avec la créativité croissante des attaquants, cet écart pourrait se creuser.

Commentaires